Noticias importadas de fuentes RSS

Información automatizada de fuentes confiables de ciberseguridad (ENISA, CISA, MITRE, CCN-CERT, Hispasec), actualizada en tiempo real.

Nuevas fallas de cPanel y WHM permiten la ejecución de código y…

Hace 1 hora · Leer más

Las vulnerabilidades críticas de Microsoft 365 Copilot exponen información confidencial

Hace 1 hora · Leer más

Vulnerabilidades críticas de la biblioteca vm2 Node.js permiten ataques de ejecución de…

Hace 1 hora · Leer más

El nuevo malware ZiChatBot utiliza las API REST de Zulip como servidor…

Hace 1 hora · Leer más

El incidente de seguridad de Škoda expone los datos de los clientes…

Hace 2 horas · Leer más

Los piratas informáticos utilizan un instalador falso de OpenClaw para robar credenciales…

Hace 2 horas · Leer más

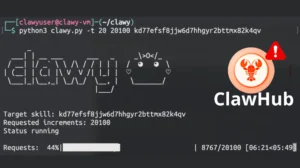

Los piratas informáticos aprovecharon Hugging Face y ClawHub con más de 575…

Hace 2 horas · Leer más

Nueva backdoor PamDOORa que ataca sistemas Linux para robar credenciales SSH

Hace 2 horas · Leer más

Los piratas informáticos implementan RAT modular con capacidades de robo de credenciales…

Hace 2 horas · Leer más

El malware TCLBANKER se dirige a los usuarios a través de módulos…

Hace 2 horas · Leer más

Se informa que la violación de datos de NVIDIA expone información personal…

Hace 2 horas · Leer más

Let’s Encrypt detiene la emisión de certificados después del incidente del certificado…

Hace 2 horas · Leer más

UAT-8302 utiliza malware personalizado y herramientas de código abierto para robar datos…

Hace 3 días · Leer más

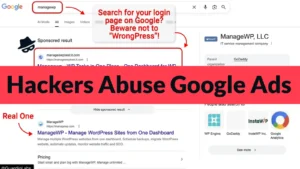

Los piratas informáticos abusan de los anuncios de Google para robar las…

Hace 3 días · Leer más

Los piratas informáticos utilizan páginas de instalación falsas de Claude AI para…

Hace 3 días · Leer más

Las vulnerabilidades del agente WatchGuard permiten a los atacantes otorgar privilegios completos…

Hace 3 días · Leer más

Vulnerabilidad RCE de zero-day del firewall de Palo Alto Networks explotada en…

Hace 3 días · Leer más

28 aplicaciones de historial de llamadas falsas en Google Play con más…

Hace 3 días · Leer más

El nuevo malware ZiChatBot utiliza las API REST de Zulip como servidor…

Hace 3 días · Leer más

Los piratas informáticos aprovecharon Hugging Face y ClawHub con más de 575…

Hace 3 días · Leer más

Cerberus Stalkerware en Google Play aprovecha el abuso de accesibilidad y Firebase…

Hace 5 días · Leer más

El sector educativo bajo ataque de espionaje estatal, phishing y ataques a…

Hace 5 días · Leer más

Software de herramientas DAEMON pirateado para distribuir malware en un ataque a…

Hace 5 días · Leer más

GnuTLS 3.8.13 lanzado con solución para 12 vulnerabilidades que afectan las comunicaciones…

Hace 5 días · Leer más

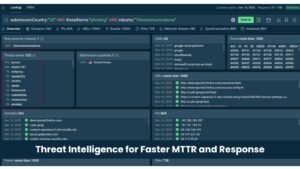

Bajo nivel de ruido, alta confianza: optimización de los costos de SOC…

Hace 5 días · Leer más

Los correos electrónicos de phishing sobre el código de conducta se dirigen…

Hace 5 días · Leer más

Los atacantes abusan de Amazon SES para enviar correos electrónicos de phishing…

Hace 5 días · Leer más

El nuevo marco de atribución conecta las campañas APT a través de…

Hace 5 días · Leer más

Los grupos de ransomware y extorsión de datos intensifican sus ataques al…

Hace 5 días · Leer más

Vulnerabilidad crítica de los firewalls de Palo Alto explotada en la naturaleza…

Hace 5 días · Leer más

La filtración de datos de Vimeo expone las direcciones de correo electrónico…

Hace 5 días · Leer más

Acceso condicional a Azure AD omitido mediante el registro de dispositivo fantasma…

Hace 5 días · Leer más

La operación Irán-Nexus apunta a los ministerios de Omán con webshells, escalamiento…

Hace 5 días · Leer más

La habilidad maliciosa OpenClaw DeepSeek explota flujos de trabajo de IA agentes…

Hace 5 días · Leer más

Remus Infostealer utiliza el robo de claves del navegador estilo Lumma y…

Hace 5 días · Leer más

Un fallo de autenticación cero expone al contratista del Departamento de Defensa…

Hace 5 días · Leer más

La vulnerabilidad de WhatsApp permite a los atacantes aprovechar los reels de…

Hace 5 días · Leer más

Instagram pondrá fin a los chats cifrados para mensajes directos.

Hace 5 días · Leer más

CISA advierte sobre la vulnerabilidad de día 0 del kernel de Linux…

Hace 6 días · Leer más

Las vulnerabilidades de Apache MINA permiten ataques de ejecución remota de código

Hace 6 días · Leer más

CISA advierte sobre la vulnerabilidad de cPanel y WHM explotada en ataques

Hace 6 días · Leer más

Vulnerabilidades críticas de MOVEit permiten omitir la autenticación

Hace 6 días · Leer más

Los actores de amenazas utilizan la IA para automatizar el descubrimiento y…

Hace 6 días · Leer más

La vulnerabilidad del cliente DHCP de FreeBSD permite la ejecución remota de…

Hace 6 días · Leer más

Violación del código fuente de Trellix: los piratas informáticos obtienen acceso no…

Hace 6 días · Leer más

Los piratas informáticos violan los servidores gubernamentales y militares aprovechando la vulnerabilidad…

Hace 6 días · Leer más

Los bombardeos por correo electrónico y las llamadas falsas de soporte de…

Hace 6 días · Leer más

La nueva plataforma de software espía permite a los compradores cambiar la…

Hace 6 días · Leer más

Los atacantes implementan páginas de phishing AiTM para acceder a SharePoint, HubSpot…

Hace 6 días · Leer más

Múltiples vulnerabilidades del servidor de correo Exim provocan una falla con datos…

Hace 6 días · Leer más

La campaña EtherRAT utiliza envenenamiento de SEO y fachadas de GitHub para…

Hace 6 días · Leer más

Los atacantes abusan de Google AppSheet, Netlify y Telegram en una campaña…

Hace 6 días · Leer más

El espejismo de la agencia: por qué la IA necesita ingeniería real,…

Hace 6 días · Leer más

Criminal IP y Securonix ThreatQ colaboran para mejorar las operaciones de inteligencia…

Hace 6 días · Leer más

Los atacantes utilizan paquetes SAP npm como armas para robar secretos de…

Hace 6 días · Leer más

CPanelSniper: Exploit PoC revelado para la vulnerabilidad de cPanel, 44.000 servidores comprometidos

Hace 6 días · Leer más

El Departamento de Justicia condena a dos estadounidenses a prisión por ataques…

Hace 6 días · Leer más

La nueva vulnerabilidad RPC de Windows permite a los atacantes aumentar los…

Hace 2 semanas · Leer más

La nueva campaña de malware Vidar utiliza descargas falsas de software de…

Hace 2 semanas · Leer más

El nuevo malware utiliza ofuscación y entrega de payload por etapas para…

Hace 2 semanas · Leer más

Los piratas informáticos utilizan un aviso falso del Departamento de Impuestos sobre…

Hace 2 semanas · Leer más

Los investigadores advierten que macOS textutil y KeePassXC pueden convertirse en primitivos…

Hace 2 semanas · Leer más

73 extensiones abiertas de VSX Sleeper vinculadas a GlassWorm activan una nueva…

Hace 2 semanas · Leer más

La UE propone exigir a Google que comparta los datos de búsqueda…

Hace 2 semanas · Leer más

Hackers norcoreanos atacan a compañías farmacéuticas para implementar malware a través de…

Hace 2 semanas · Leer más

ClickFix Attack reemplaza PowerShell con Cmdkey y entrega remota de payload Regsvr32

Hace 2 semanas · Leer más

La vulnerabilidad de zero-day de Litecoin explotada en un ataque DoS, interrumpe…

Hace 2 semanas · Leer más

CISA advierte sobre múltiples vulnerabilidades de SimpleHelp explotadas en un ataque

Hace 2 semanas · Leer más

Los agentes de Claude AI cierran 186 acuerdos en el experimento del…

Hace 2 semanas · Leer más

Un problema de Microsoft Outlook.com impide que los usuarios accedan a sus…

Hace 2 semanas · Leer más

Microsoft comparte oficialmente la política de grupo para eliminar Windows 11 Copilot…

Hace 2 semanas · Leer más

La aplicación Microsoft Store Vibing.exe presuntamente recopiló pantallas, audio y contenido del…

Hace 2 semanas · Leer más

GPT‑5.5 Bio Bug Bounty para fortalecer las capacidades avanzadas de IA

Hace 2 semanas · Leer más

Hackers que aprovechan las vulnerabilidades de n días de los dispositivos Cisco…

Hace 2 semanas · Leer más

Se informa que Claude Desktop agrega un puente de acceso al navegador…

Hace 2 semanas · Leer más

ADT confirma la filtración de datos tras la reclamación de filtración de…

Hace 2 semanas · Leer más

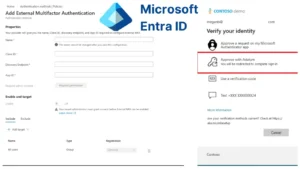

Los piratas informáticos pueden abusar de la función de administrador de ID…

Hace 2 semanas · Leer más

El sitio falso del agente de inteligencia artificial de TradingView ofrece malware…

Hace 3 semanas · Leer más

La enorme red SIM Farm-as-a-Service expone 87 paneles de control en 17…

Hace 3 semanas · Leer más

Microsoft Teams implementa el modo de eficiencia para optimizar el rendimiento en…

Hace 3 semanas · Leer más

El nuevo ataque de Tropic Trooper utiliza Beacon Listener personalizado y túneles…

Hace 3 semanas · Leer más

Vercel confirma una violación de seguridad: conjunto de cuentas de clientes comprometidas

Hace 3 semanas · Leer más

La nueva backdoor DinDoor abusa de los instaladores de Deno Runtime y…

Hace 3 semanas · Leer más

La vulnerabilidad crítica de Pack2TheRoot permite a los atacantes obtener acceso raíz…

Hace 3 semanas · Leer más

Apple soluciona un error de privacidad de notificaciones que permitía al FBI…

Hace 3 semanas · Leer más

Cómo una marca de verificación azul en Gmail está cambiando el marketing…

Hace 3 semanas · Leer más

Checkmarx KICS Official Docker Repo comprometido para inyectar código malicioso

Hace 3 semanas · Leer más

Los paquetes npm de Namastex comprometidos generan malware CanisterWorm estilo TeamPCP

Hace 3 semanas · Leer más

Más de 1370 servidores Microsoft SharePoint vulnerables a ataques de phishing expuestos…

Hace 3 semanas · Leer más

La vulnerabilidad CrowdStrike LogScale permite a atacantes remotos leer archivos arbitrarios del…

Hace 3 semanas · Leer más

Binario firmado por Microsoft utilizado para introducir LOTUSLITE en una campaña de…

Hace 3 semanas · Leer más

Actualización de Microsoft Emergency.NET 10.0.7 para aplicar parches la vulnerabilidad de elevación…

Hace 3 semanas · Leer más

Un grupo no autorizado obtiene acceso a la exclusiva herramienta cibernética Mythos…

Hace 3 semanas · Leer más

BreachLock nombrado proveedor representativo en la Guía de mercado de Gartner 2026…

Hace 3 semanas · Leer más

Los piratas informáticos abusan de la aplicación de fondos de pantalla falsos…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan buzones de correo de Outlook para ocultar las…

Hace 3 semanas · Leer más

31 vulnerabilidades de alto impacto explotadas en marzo cuando Interlock llega al…

Hace 3 semanas · Leer más

Claude Code, Gemini CLI y GitHub Copilot son vulnerables a la inyección…

Hace 3 semanas · Leer más

CISA advierte sobre las vulnerabilidades de Cisco Catalyst SD-WAN Manager explotadas en…

Hace 3 semanas · Leer más

Más de 6000 instancias de Apache ActiveMQ vulnerables a CVE-2026-34197 expuestas en…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan MiningDropper para distribuir ladrones de información, RAT y…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan la cripta FUD para generar malware firmado por…

Hace 3 semanas · Leer más

Nueva alerta RDP después de la actualización de seguridad de abril de…

Hace 3 semanas · Leer más

Public Notion Pages filtra fotos de perfil y direcciones de correo electrónico…

Hace 3 semanas · Leer más

Los piratas informáticos podrían utilizar modelos GGUF como armas para lograr RCE…

Hace 3 semanas · Leer más

12 extensiones de navegador que imitan a los descargadores de videos de…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan herramientas Nightmare-Eclipse después de comprometer el acceso VPN…

Hace 3 semanas · Leer más

Señores RaaS atacando Windows, Linux con casillero adicional escrito en C para…

Hace 3 semanas · Leer más

La exploit impulsada por IA puede colapsar la ventana de parches para…

Hace 3 semanas · Leer más

Microsoft confirma que los servidores Windows entran en ciclos de reinicio después…

Hace 3 semanas · Leer más

La vulnerabilidad de la herramienta de recorte de Windows permite a un…

Hace 3 semanas · Leer más

Pegar con el botón derecho del ratón en Microsoft Teams no funciona…

Hace 3 semanas · Leer más

Los atacantes utilizan CVE-2026-39987 como arma para propagar una puerta trasera basada…

Hace 3 semanas · Leer más

El NIST cambia al modelo NVD basado en riesgos a medida que…

Hace 3 semanas · Leer más

Vulnerabilidad de día 0 de Windows Defender filtrada y explotada activamente en…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan CVE-2024-3721 para infectar los DVR de TBK con…

Hace 3 semanas · Leer más

Una vulnerabilidad crítica en Flowise permite la ejecución remota de comandos a…

Hace 3 semanas · Leer más

Vercel confirma la violación de datos: los piratas informáticos reclaman acceso a…

Hace 3 semanas · Leer más

Las carteras de hardware de Ledger falsas en los mercados chinos roban…

Hace 3 semanas · Leer más

Anthropic lanza Claude Opus 4.7 con medidas de seguridad cibernéticas automatizadas en…

Hace 3 semanas · Leer más

RCE con un clic en Azure Windows Admin Center permite al atacante…

Hace 3 semanas · Leer más

Google utiliza Gemini AI para detener anuncios maliciosos de actores de amenazas:…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan ATHR para ejecutar vishing, robo de credenciales y…

Hace 3 semanas · Leer más

Public Notion Pages filtra fotos de perfil y direcciones de correo electrónico…

Hace 3 semanas · Leer más

CISA advierte sobre la vulnerabilidad de validación de entrada de Apache ActiveMQ…

Hace 3 semanas · Leer más

Payouts King surge como nueva amenaza de ransomware vinculada a antiguos afiliados…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan MiningDropper para distribuir ladrones de información, RAT y…

Hace 3 semanas · Leer más

Los piratas informáticos utilizan la cripta FUD para generar malware firmado por…

Hace 3 semanas · Leer más

Nueva alerta RDP después de la actualización de seguridad de abril de…

Hace 3 semanas · Leer más

Hackers al estilo MuddyWater escanean más de 12.000 sistemas antes de atacar…

Hace 4 semanas · Leer más

Las vulnerabilidades de Adobe Acrobat Reader permiten a los atacantes ejecutar código…

Hace 4 semanas · Leer más

La nueva vulnerabilidad de PHP Composer permite a los atacantes ejecutar comandos…

Hace 4 semanas · Leer más

La vulnerabilidad de Windows Active Directory permite a los atacantes ejecutar código…

Hace 4 semanas · Leer más

Hackers que utilizan Google Cloud Storage para eludir los filtros de correo…

Hace 4 semanas · Leer más

Los piratas informáticos ocultan la backdoor en complementos confiables de WordPress durante…

Hace 4 semanas · Leer más

El nuevo Mirax Android RAT convierte los teléfonos infectados en nodos proxy…

Hace 4 semanas · Leer más

Los piratas informáticos crean reglas de buzón oculto en Microsoft 365 para…

Hace 4 semanas · Leer más

Los navegadores Agentic LLM exponen una nueva superficie de ataque para inyección…

Hace 4 semanas · Leer más

El nuevo gusano USB PlugX se propaga en varios continentes mediante la…

Hace 4 semanas · Leer más

Los piratas informáticos dejan abierta la botnet de relleno de credenciales con…

Hace 4 semanas · Leer más

Codex piratea el televisor Samsung para rootearlo explotando las interfaces de controladores…

Hace 4 semanas · Leer más

CISA advierte sobre la vulnerabilidad de inyección SQL de Fortinet explotada activamente…

Hace 4 semanas · Leer más

La nueva campaña Janela RAT utiliza instaladores MSI falsos y extensiones de…

Hace 4 semanas · Leer más

Los piratas informáticos utilizan el complemento de comandos Obsidian Shell como arma…

Hace 4 semanas · Leer más

Booking.com confirma la filtración de datos: los piratas informáticos accedieron a la…

Hace 4 semanas · Leer más

APT41 convierte los servidores en la nube de Linux en objetivos de…

Hace 4 semanas · Leer más

Los piratas informáticos evitan los correos electrónicos de phishing y, en su…

Hace 4 semanas · Leer más

Microsoft lanza la actualización acumulativa KB5083769 para Windows 11, versiones 25H2 y…

Hace 4 semanas · Leer más

Google, Microsoft y Meta lo rastrean incluso si opta por no participar:…

Hace 4 semanas · Leer más

APT37 abusa de Facebook, Telegram y un instalador manipulado en un nuevo…

Hace 4 semanas · Leer más

Microsoft confirma que las actualizaciones recientes de Windows 11 interrumpen el reinicio…

Hace 4 semanas · Leer más

La afirmación de WhatsApp sobre el "cifrado de extremo a extremo por…

Hace 4 semanas · Leer más

La filtración de datos de Basic-Fit expone a millones de usuarios en…

Hace 4 semanas · Leer más

Adobe parchea la vulnerabilidad de día 0 de Acrobat Reader explotada en…

Hace 4 semanas · Leer más

Elon Musk anuncia el lanzamiento de XChat con funciones de mensajes de…

Hace 4 semanas · Leer más

Una falla crítica en el complemento de WordPress permite a los atacantes…

Hace 4 semanas · Leer más

La guía completa para aplanar SPF para Office 365, Google Workspace y…

Hace 4 semanas · Leer más

La vulnerabilidad de la plataforma privada 5G de HPE Aruba permite ataques…

Hace 1 mes · Leer más

Los piratas informáticos aprovechan la falla del copiloto de GitHub para filtrar…

Hace 1 mes · Leer más

Los piratas informáticos se hacen pasar por aplicaciones de mensajería segura para…

Hace 1 mes · Leer más

Las vulnerabilidades del enrutador de IA permiten a los atacantes inyectar código…

Hace 1 mes · Leer más

Los piratas informáticos abusan de GitHub y GitLab para albergar campañas de…

Hace 1 mes · Leer más

MuddyWater recurre al malware como servicio ruso en la nueva campaña ChainShell

Hace 1 mes · Leer más

Múltiples vulnerabilidades de TP-Link permiten a los atacantes tomar el control del…

Hace 1 mes · Leer más

Los piratas informáticos utilizan sitios falsos de entradas para la gira mundial…

Hace 1 mes · Leer más

Censys advierte que 5.219 PLC de Rockwell/Allen-Bradley están expuestos en medio de…

Hace 1 mes · Leer más

Sitio web de CPUID comprometido para ofrecer herramientas HWMonitor y CPU-Z armadas

Hace 1 mes · Leer más

El nuevo ataque GPUBreach permite comprometer todo el sistema hasta un shell…

Hace 1 mes · Leer más

La vulnerabilidad crítica de “interacción cero” de Android permite ataques DoS

Hace 1 mes · Leer más

Los actores de amenazas abusan de LogMeIn Resolve y ScreenConnect en ataques…

Hace 1 mes · Leer más

BlueHammer PoC para Windows Defender explotado por investigadores para escalar privilegios

Hace 1 mes · Leer más

Vulnerabilidad de inyección de Flowise AI Agent Builder explotada en ataques, más…

Hace 1 mes · Leer más

Las 12 principales puertas de enlace empresariales de IA clasificadas por su…

Hace 1 mes · Leer más

Hackers vinculados a Irán lanzan una campaña de pulverización de contraseñas contra…

Hace 1 mes · Leer más

Microsoft lanza una nueva actualización de Defender para Windows 11, 10 e…

Hace 1 mes · Leer más

Microsoft advierte que Storm-1175 explota fallas de día 0 en activos orientados…

Hace 1 mes · Leer más

Microsoft confirma que la actualización reciente de Windows 11 interrumpe la función…

Hace 1 mes · Leer más

La vulnerabilidad de Docker permite a los atacantes eludir la autorización y…

Hace 1 mes · Leer más

AWS y Anthropic avanzan la ciberseguridad impulsada por IA con Claude Mythos

Hace 1 mes · Leer más

Banco indio advierte a los usuarios sobre pagos falsos de GLP y…

Hace 1 mes · Leer más

Múltiples vulnerabilidades de OpenSSL exponen datos confidenciales en el manejo de RSA…

Hace 1 mes · Leer más

El FBI interrumpe la operación de secuestro de enrutador ruso que comprometió…

Hace 1 mes · Leer más

Claude encuentra una vulnerabilidad RCE de día 0 de hace 13 años…

Hace 1 mes · Leer más

La cadena de vulnerabilidad CUPS permite a un atacante remoto ejecutar código…

Hace 1 mes · Leer más

El programa Bug Bounty de Google alcanza su máximo histórico con pagos…

Hace 1 mes · Leer más

Las vulnerabilidades del servidor Apache Traffic permiten a los atacantes desencadenar ataques…

Hace 1 mes · Leer más

Los piratas informáticos comprometieron el dominio ILSpy WordPress para entregar malware

Hace 1 mes · Leer más

Una vulnerabilidad crítica en la base de datos Dgraph permite a los…

Hace 1 mes · Leer más

Los piratas informáticos utilizan el paquete Axios envenenado y la dependencia fantasma…

Hace 1 mes · Leer más

Una falla crítica en el código de Claude elude silenciosamente las reglas…

Hace 1 mes · Leer más

Hackers que utilizan dominios falsos de “Microsoft Teams” para atacar a los…

Hace 1 mes · Leer más

El nuevo ResokerRAT utiliza la API de Telegram Bot para controlar los…

Hace 1 mes · Leer más

METATRON: el asistente de pruebas de penetración de IA de código abierto…

Hace 1 mes · Leer más

36 paquetes maliciosos npm Strapi utilizados para implementar Redis RCE y malware…

Hace 1 mes · Leer más

El mantenedor de Axios confirma que el compromiso de npm se produjo…

Hace 1 mes · Leer más

Los piratas informáticos abusan de las plataformas confiables para robar credenciales bancarias…

Hace 1 mes · Leer más

La extensión maliciosa de Chrome “ChatGPT Ad Blocker” roba conversaciones de ChatGPT

Hace 1 mes · Leer más

Los piratas informáticos utilizan la botnet Phorpiex para difundir ransomware, sextorsión y…

Hace 1 mes · Leer más

Los piratas informáticos utilizan Venom Stealer para convertir los señuelos ClickFix en…

Hace 1 mes · Leer más

Microsoft obliga a actualizar a Windows 11 no administrado, versión 24H2

Hace 1 mes · Leer más

Múltiples vulnerabilidades de TP-Link permiten a los atacantes activar DoS y bloquear…

Hace 1 mes · Leer más

Los piratas informáticos comprometieron más de 700 hosts Next.js al explotar la…

Hace 1 mes · Leer más

CERT-EU confirma que el ataque a la cadena de suministro de Trivy…

Hace 1 mes · Leer más

Hackers vinculados a Corea del Norte comprometen el paquete Axios npm en…

Hace 1 mes · Leer más

Apple amplía la actualización de iOS 18.7.7 a más dispositivos para proteger…

Hace 1 mes · Leer más

CISA advierte sobre la vulnerabilidad de día 0 de Chrome explotada activamente…

Hace 1 mes · Leer más

NoVoice en Google Play con 22 exploits ataca a millones de usuarios…

Hace 1 mes · Leer más

Microsoft detalla los pasos para mitigar el compromiso de la cadena de…

Hace 1 mes · Leer más

Nuevo complemento ZAP PTK Maps Hallazgos de seguridad del navegador como alerta…

Hace 1 mes · Leer más

WhatsApp advierte a los usuarios objeto de un ataque de software espía…

Hace 1 mes · Leer más

La vulnerabilidad de Cisco Smart Software Manager permite a los atacantes ejecutar…

Hace 1 mes · Leer más

Oracle despide a 30.000 empleados para aumentar la inversión en tecnologías de…

Hace 1 mes · Leer más

El FBI advierte que las aplicaciones móviles chinas pueden exponer los datos…

Hace 1 mes · Leer más

La vulnerabilidad crítica del piloto automático PX4 permite a los atacantes obtener…

Hace 1 mes · Leer más

Paquete Telnyx PyPI con 742.000 descargas comprometido en el ataque a la…

Hace 1 mes · Leer más

Los piratas informáticos implementan BRUSHWORM y BRUSHLOGGER contra una empresa financiera del…

Hace 1 mes · Leer más

Los piratas informáticos utilizan malware USB, RAT y ladrones en ataques de…

Hace 1 mes · Leer más

Los piratas informáticos utilizan archivos ZIP de phishing para implementar PXA Stealer…

Hace 1 mes · Leer más

Red Hat advierte sobre código malicioso integrado en una popular herramienta de…

Hace 1 mes · Leer más

Vulnerabilidades críticas de Citrix NetScaler y Gateway permiten a atacantes remotos filtrar…

Hace 1 mes · Leer más

Las páginas CAPTCHA falsas de Cloudflare difunden el malware Infiniti Stealer en…

Hace 1 mes · Leer más

La nueva vulnerabilidad de informe de errores de Windows permite a los…

Hace 1 mes · Leer más

Las vulnerabilidades críticas de Grafana permiten a los atacantes lograr la ejecución…

Hace 1 mes · Leer más

La vulnerabilidad crítica de n8n permite a los atacantes lograr la ejecución…

Hace 1 mes · Leer más

El ataque a la cadena de suministro de TeamPCP supuestamente comprometió la…

Hace 1 mes · Leer más

Vulnerabilidad crítica de Fortinet Forticlient EMS explotada en ataques

Hace 1 mes · Leer más

India prohibirá la venta de productos Hikvision, TP-Link y CCTV a partir…

Hace 1 mes · Leer más

Violación de datos de CareCloud: los piratas informáticos accedieron a la infraestructura…

Hace 1 mes · Leer más

La vulnerabilidad de ChatGPT permite a los atacantes filtrar silenciosamente las indicaciones…

Hace 1 mes · Leer más

La nueva función de Apple macOS Tahoe advierte a los usuarios sobre…

Hace 1 mes · Leer más

CISA advierte sobre la vulnerabilidad de Citrix NetScaler explotada activamente en ataques

Hace 1 mes · Leer más

Los piratas informáticos utilizan herramientas legítimas de Windows para desactivar el antivirus…

Hace 1 mes · Leer más

Google presenta detección de ransomware y restauración de archivos para Google Drive

Hace 1 mes · Leer más

Los piratas informáticos implementan ResokerRAT basado en Telegram con funciones de captura…

Hace 1 mes · Leer más

Se informa que el código fuente de Claude Code de Anthropic se…

Hace 1 mes · Leer más

EvilTokens emerge como una nueva plataforma de phishing como servicio para la…

Hace 1 mes · Leer más

La vulnerabilidad del complemento de WordPress expone datos confidenciales de más de…

Hace 1 mes · Leer más

Cadena de exploits DarkSword que puede piratear millones de iPhones filtrada en…

Hace 2 meses · Leer más

Por qué su programa de monitoreo permite que los atacantes ganen

Hace 2 meses · Leer más

Los señuelos laborales de Google Forms ofrecen PureHVNC en una nueva campaña…

Hace 2 meses · Leer más

Hackers de APT que atacan servidores RDP para implementar cargas útiles maliciosas…

Hace 2 meses · Leer más

Microsoft detalla nuevas medidas de seguridad para modelos de IA generativa en…

Hace 2 meses · Leer más

Las actualizaciones de seguridad de Roundcube Webmail parchean múltiples vulnerabilidades críticas

Hace 2 meses · Leer más

NIST publica una guía de inicio rápido sobre ciberseguridad, riesgos y gestión…

Hace 2 meses · Leer más

OpenAI cerrará la plataforma de vídeo Sora y se centrará en herramientas…

Hace 2 meses · Leer más

Hackers aprovechan Magento para ejecutar código remoto y obtener acceso completo a…

Hace 2 meses · Leer más

Corredor de acceso inicial ruso condenado a prisión por permitir ataques de…

Hace 2 meses · Leer más

Múltiples vulnerabilidades de TP-Link permiten a los atacantes ejecutar comandos arbitrarios en…

Hace 2 meses · Leer más

Cinco paquetes npm maliciosos apuntan a desarrolladores de criptomonedas y extraen claves…

Hace 2 meses · Leer más

La vulnerabilidad de ClawHub permite a los atacantes manipular las clasificaciones para…

Hace 2 meses · Leer más

La arquitectura de clave de acceso oculta de Google Authenticator podría abrir…

Hace 2 meses · Leer más

Firefox 149 lanzado con parche para 37 vulnerabilidades que permite ataques remotos

Hace 2 meses · Leer más

La campaña 'OpenClaw Trap' asistida por IA utiliza repositorios de GitHub troyanizados…

Hace 2 meses · Leer más

F5 NGINX Plus y la vulnerabilidad de código abierto permiten a los…

Hace 2 meses · Leer más

Se utilizan señuelos de capturas de pantalla falsas para infectar al personal…

Hace 2 meses · Leer más

Silver Fox abusa de certificados de vehículos eléctricos robados en la campaña…

Hace 2 meses · Leer más

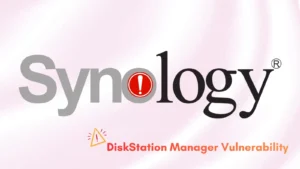

La vulnerabilidad de Synology DiskStation Manager permite a atacantes remotos ejecutar comandos…

Hace 2 meses · Leer más

La vulnerabilidad del Cisco Secure Firewall permite la ejecución remota de código…

Hace 2 meses · Leer más

La nueva característica de Microsoft Entra ID elimina las limitaciones de MFA…

Hace 2 meses · Leer más

OpenAI lanza AI Safety Bug Bounty para detectar vulnerabilidades específicas de AI

Hace 2 meses · Leer más

El nuevo malware Kiss Loader utiliza la inyección temprana de APC en…

Hace 2 meses · Leer más

Los mensajes falsos de instalación de npm ocultan el malware RAT en…

Hace 2 meses · Leer más

Alertas de seguridad falsas de VS Code en GitHub utilizadas para impulsar…

Hace 2 meses · Leer más

El ataque Ghost SPN permite a los piratas informáticos realizar Kerberoasting sigiloso…

Hace 2 meses · Leer más

CISA advierte sobre la vulnerabilidad de inyección de código Craft CMS explotada…

Hace 2 meses · Leer más

Fallos de IP-KVM de 30 dólares podrían dar a los atacantes control…

Hace 2 meses · Leer más

El nuevo CanisterWorm roba tokens npm y se propaga a través de…

Hace 2 meses · Leer más

CISA advierte sobre vulnerabilidades de Apple vinculadas a la cadena de exploits…

Hace 2 meses · Leer más

Los señuelos con temas de derechos de autor ofrecen un ladrón PureLog…

Hace 2 meses · Leer más

Actualización fuera de banda de emergencia de Microsoft para Windows 11 para…

Hace 2 meses · Leer más

Violación de datos de Crunchyroll: actor de amenazas reclama filtración de 100…

Hace 2 meses · Leer más

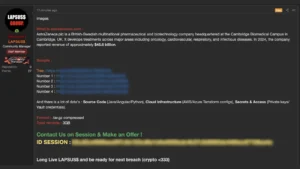

Violación de datos de AstraZeneca: el grupo LAPSUS$ supuestamente afirma tener acceso…

Hace 2 meses · Leer más

Las vulnerabilidades críticas de Jenkins exponen los servidores CI/CD a ataques RCE

Hace 2 meses · Leer más

Navia confirma la filtración de datos: 2,7 millones de usuarios tienen datos…

Hace 2 meses · Leer más

Los actores del ransomware amplían las tácticas asesinas de EDR más allá…

Hace 2 meses · Leer más

CISA advierte sobre el día 0 del Cisco Secure Firewall Management Center…

Hace 2 meses · Leer más

Las vulnerabilidades de Claude permiten la filtración de datos y la redirección…

Hace 2 meses · Leer más

Botnet vinculada a Irán expuesta después de que la filtración de un…

Hace 2 meses · Leer más

La vulnerabilidad del servidor y el centro de datos de Bamboo permite…

Hace 2 meses · Leer más

El nuevo malware 'Speagle' secuestra Cobra DocGuard para robar datos confidenciales a…

Hace 2 meses · Leer más

SILENTCONNECT utiliza VBScript, PowerShell y enmascaramiento PEB para implementar ScreenConnect

Hace 2 meses · Leer más

La APT rusa explota Zimbra XSS para atacar al gobierno ucraniano en…

Hace 2 meses · Leer más

Las autoridades interrumpen la infraestructura de botnets de IoT detrás de ataques…

Hace 2 meses · Leer más

Apex: Pentester impulsado por IA ataca aplicaciones en modo de caja negra…

Hace 2 meses · Leer más

CISA advierte sobre la vulnerabilidad de Zimbra Collaboration Suite explotada en ataques

Hace 2 meses · Leer más

CISA insta a las organizaciones a proteger los entornos Microsoft Intune tras…

Hace 2 meses · Leer más

CISO Whisperer nombra a 11 proveedores que lideran el cambio de herramientas…

Hace 2 meses · Leer más

Las vulnerabilidades críticas de Ubiquiti UniFi permiten a los atacantes tomar el…

Hace 2 meses · Leer más

La campaña de malware 'Vibe-Coded' utiliza herramientas, CDN y hosts de archivos…

Hace 2 meses · Leer más

La extensión Open VSX con backdoor utilizó GitHub Downloader para implementar RAT…

Hace 2 meses · Leer más