Paquete Telnyx PyPI con 742.000 descargas comprometido en el ataque a la cadena de suministro de TeamPCP

Resumen Informativo

De acuerdo a la publicación titulada Paquete Telnyx PyPI con 742.000 descargas comprometido en el ataque a la cadena de suministro de TeamPCP, difundida en fecha 27/03/2026 10:23, por el medio Cybersecuritynews (Autor: Guru Baran):

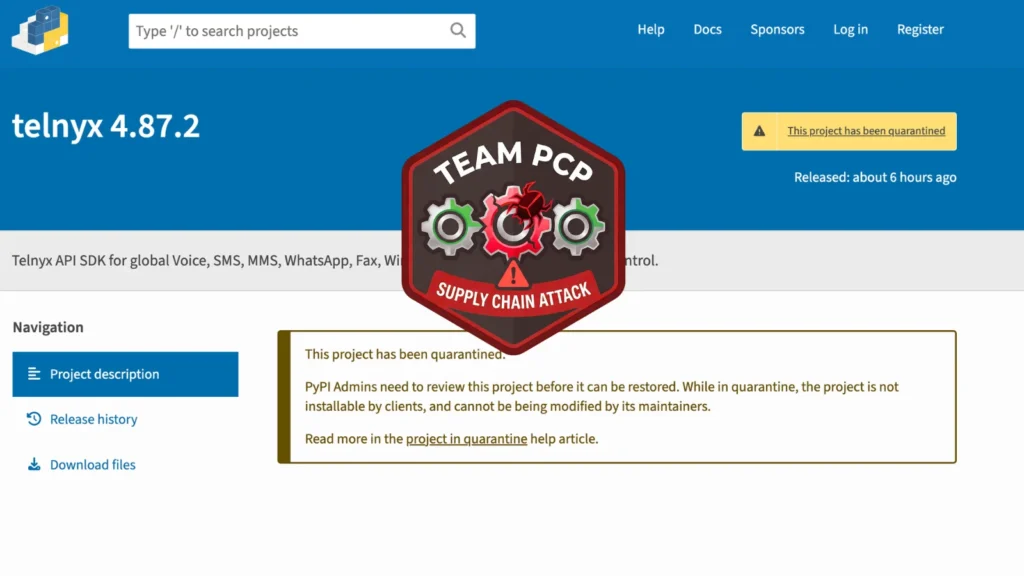

El SDK oficial de Telnyx Python en PyPI se vio comprometido esta mañana como parte de una creciente campaña de cadena de suministro de semanas de duración orquestada por el grupo de actores de amenazas TeamPCP. Las versiones maliciosas 4.87.1 y 4.87.2 del paquete telnyx se cargaron en PyPI a las 03:51 UTC del 27 de marzo de 2026, y la payload se ejecutó silenciosamente en el momento de la importación en sistemas Windows y Linux/macOS.

Ataque a la cadena de suministro de TeamPCP El compromiso de Telnyx no es un evento aislado: es el último eslabón de una campaña de cadena de suministro de cadena de credenciales que TeamPCP ha estado ejecutando desde el 19 de marzo de 2026. El cronograma de la campaña dice lo siguiente: 19 de marzo: Trivy, el escáner de vulnerabilidades de código abierto de Aqua Security, recibió una backdoor y se le asignó CVE-2026-33634 (CVSS 9.4). TeamPCP impulsó binarios maliciosos a 75 de 77 etiquetas trivy-action y 7 etiquetas setup-trivy, recopilando secretos de CI/CD, incluidos tokens npm, credenciales de Docker Hub y tokens de publicación PyPI de cada canal que ejecuta Trivy sin fijación de versión. 24 de marzo: Las versiones 1.82.7 y 1.82.8 de LiteLLM se publicaron en PyPI utilizando credenciales robadas del canal CI/CD de LiteLLM, que a su vez ejecutaba Trivy sin fijar.

Auditar canalizaciones de CI/CD: revise si alguna canalización de compilación que ejecute las versiones de Telnyx afectadas también tuvo acceso a credenciales para otros paquetes o plataformas, ya que el comportamiento documentado de TeamPCP es utilizar cada compromiso para habilitar el siguiente. La publicación Paquete Telnyx PyPI con 742.000 descargas comprometida en el ataque a la cadena de suministro de TeamPCP apareció por primera vez en Cyber Security News.

| Fuente: | Cybersecuritynews |

| Título original: | Paquete Telnyx PyPI con 742.000 descargas comprometido en el ataque a la cadena de suministro de TeamPCP |

| Publicado: | 27/03/2026 10:23 |

| Enlace: | https://cybersecuritynews.com/telnyx-pypi-package-compromised |

| Consultado: | 27/03/2026 |