BlueHammer PoC para Windows Defender explotado por investigadores para escalar privilegios

Resumen Informativo

De acuerdo a la publicación titulada BlueHammer PoC para Windows Defender explotado por investigadores para escalar privilegios, difundida en fecha 07/04/2026 12:34, por el medio Cybersecuritynews (Autor: Guru Baran):

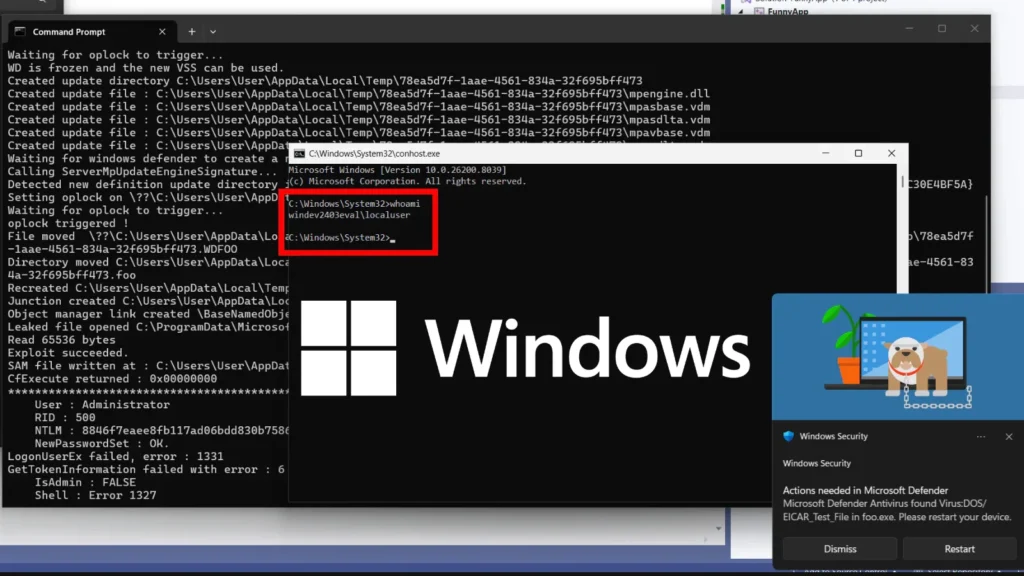

El investigador de seguridad Nightmare Eclipse (también conocido como Chaotic Eclipse) ha lanzado públicamente un exploit de prueba de concepto (PoC) denominado BlueHammer, dirigido a una vulnerabilidad de escalación de privilegios locales (LPE) de zero-day en el mecanismo de actualización de firmas de Microsoft Windows Defender. Según el análisis técnico del paquete de exploits, BlueHammer encadena una condición de carrera TOCTOU (Tiempo de verificación a tiempo de uso) con confusión de ruta durante el proceso de actualización de la definición de Antivirus de Windows Defender.

El exploit se dirige específicamente a la interfaz RPC interna de Defender (IMpService) y a la llamada ServerMpUpdateEngineSignature, abusando del flujo de actualización en lugar del propio motor de escaneo de Defender. Redirección de enlace simbólico Cuando se activa el bloqueo, el exploit mueve el archivo y directorio de actualización legítimos fuera de su lugar, recrea el directorio de actualización como un punto de análisis y coloca un enlace simbólico del Administrador de objetos en BaseNamedObjectsRestrictedmpasbase.vdm. Este enlace simbólico redirige la operación de lectura privilegiada de Defender, que se ejecuta como NT AUTHORITYSYSTEM lejos del archivo de actualización esperado y hacia una ruta respaldada por VSS (Servicio de instantáneas de volumen) para la colmena WindowsSystem32ConfigSAM, lo que obliga efectivamente a Defender a copiar la base de datos del Administrador de cuentas de seguridad a %TEMP%. A pesar de confirmar que el exploit primitivo funciona, la carrera de actualización del Defender tiene éxito y la colmena SAM se filtró con éxito.

Si Microsoft modifica el paquete de actualización en el servidor, altera el comportamiento de actualización de Defender o parchea la ruta RPC, el exploit puede fallar silenciosamente o comportarse de manera inconsistente. Los equipos de seguridad deben priorizar de inmediato las siguientes mitigaciones: Monitorear eventos de creación de enlaces simbólicos en directorios de Windows Defender (ID de evento 4663).

| Fuente: | Cybersecuritynews |

| Título original: | BlueHammer PoC para Windows Defender explotado por investigadores para escalar privilegios |

| Publicado: | 07/04/2026 12:34 |

| Enlace: | https://cybersecuritynews.com/bluehammer-poc-for-windows-defender |

| Consultado: | 07/04/2026 |