Vulnerabilidad de día 0 de Windows Defender filtrada y explotada activamente en ataques

Resumen Informativo

De acuerdo a la publicación titulada Vulnerabilidad de día 0 de Windows Defender filtrada y explotada activamente en ataques, difundida en fecha 17/04/2026 10:25, por el medio Cybersecuritynews (Autor: Guru Baran):

Una exploit activa en la naturaleza de tres vulnerabilidades de escalación de privilegios de Windows Defender recientemente filtradas, con actores de amenazas implementando código de exploit de prueba de concepto obtenido directamente de repositorios públicos de GitHub contra objetivos empresariales reales. El 2 de abril de 2026, un investigador de seguridad que operaba bajo el alias Nightmare-Eclipse (también conocido como Chaotic Eclipse) publicó el exploit BlueHammer en GitHub luego de una disputa con el Centro de Respuesta de Seguridad (MSRC) de Microsoft sobre el manejo del proceso de divulgación de vulnerabilidades.

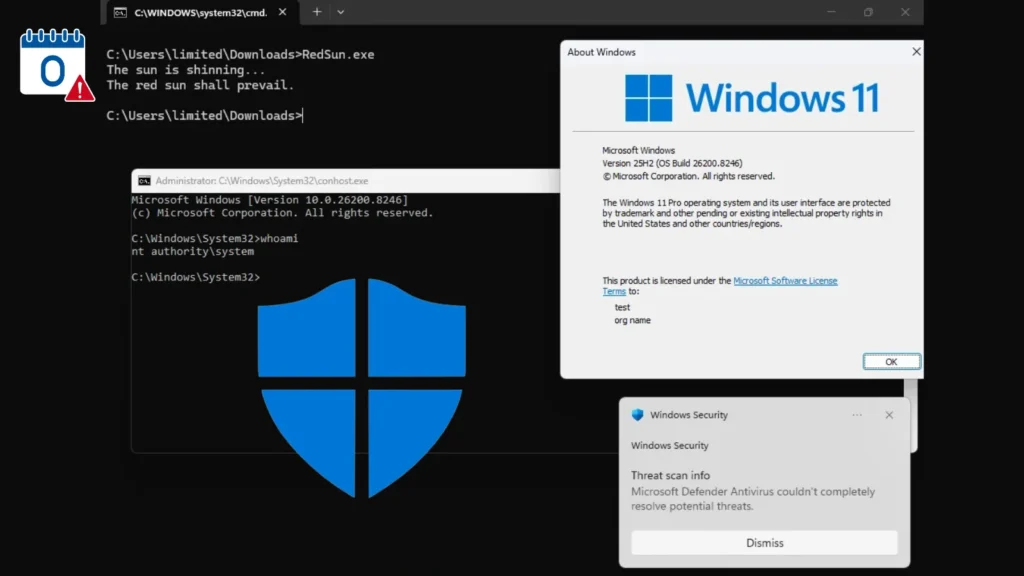

El día cero, ahora rastreado como CVE-2026-33825, explota una condición de carrera de tiempo de verificación a tiempo de uso (TOCTOU) y una falla de confusión de ruta dentro del flujo de trabajo de actualización de la firma de Windows Defender, lo que permite a un usuario local con pocos privilegios escalar al acceso a nivel de SISTEMA en sistemas Windows 10 y Windows 11 completamente parcheados. El exploit abusa de la interacción entre la lógica de corrección de archivos de Microsoft Defender, los puntos de unión NTFS, la API de Windows Cloud Files y los bloqueos oportunistas (oplocks); no se requiere exploit del kernel ni corrupción de la memoria. Poco después del lanzamiento de BlueHammer, Nightmare-Eclipse publicó dos herramientas adicionales: RedSun, que también logra privilegios de SISTEMA en Windows 10, Windows 11 y Windows Server 2019, y más tarde, incluso después de los parches del martes de parches de abril; y UnDefend, que interrumpe el mecanismo de actualización de Defender para degradar progresivamente sus capacidades de protección. Windows Defender bloqueó y puso en cuarentena el archivo, detectándolo como Exploit:Win32/DfndrPEBluHmrBZ con una clasificación de gravedad de Severo [archivo:3].

Estado del parche y mitigaciones Microsoft parcheó CVE-2026-33825 (BlueHammer) en el ciclo de actualización del martes de parches de abril de 2026. Los equipos de seguridad deben inmediatamente: Aplicar todas las actualizaciones de seguridad de Windows de abril de 2026 Monitorear los ejecutables sin firmar en los directorios en los que el usuario puede escribir (Imágenes, subcarpetas de Descargas) Alertar sobre caídas de archivos de prueba EICAR por parte de procesos no administrativos Buscar cadenas de ejecución de whoami /priv, cmdkey /list y net group en la telemetría de terminales Aplicar principios de privilegios mínimos para limitar los vectores de acceso local necesarios para la explotación.

| Fuente: | Cybersecuritynews |

| Título original: | Vulnerabilidad de día 0 de Windows Defender filtrada y explotada activamente en ataques |

| Publicado: | 17/04/2026 10:25 |

| Enlace: | https://cybersecuritynews.com/windows-defender-0-day-vulnerability-exploited |

| Consultado: | 17/04/2026 |