Bajo nivel de ruido, alta confianza: optimización de los costos de SOC con mejor inteligencia sobre amenazas.

Resumen Informativo

De acuerdo a la publicación titulada Bajo nivel de ruido, alta confianza: optimización de los costos de SOC con mejor inteligencia sobre amenazas , difundida en fecha 05/05/2026 17:07, por el medio Cybersecuritynews (Autor: Balaji N):

Los sistemas de defensa sólidos se basan en una comprensión clara de las amenazas actuales y la capacidad de traducirlas en decisiones consistentes y resultados mensurables a un costo óptimo. Los SOC de alto rendimiento logran esto eliminando el trabajo innecesario y operacionalizando los datos de amenazas. En el centro de este modelo se encuentra la inteligencia sobre amenazas, que es: Relevante para las amenazas activas Procesable dentro de los flujos de trabajo existentes Seleccionado para reducir las falsas alertas No todas las fuentes de datos de amenazas cumplen con estos criterios.

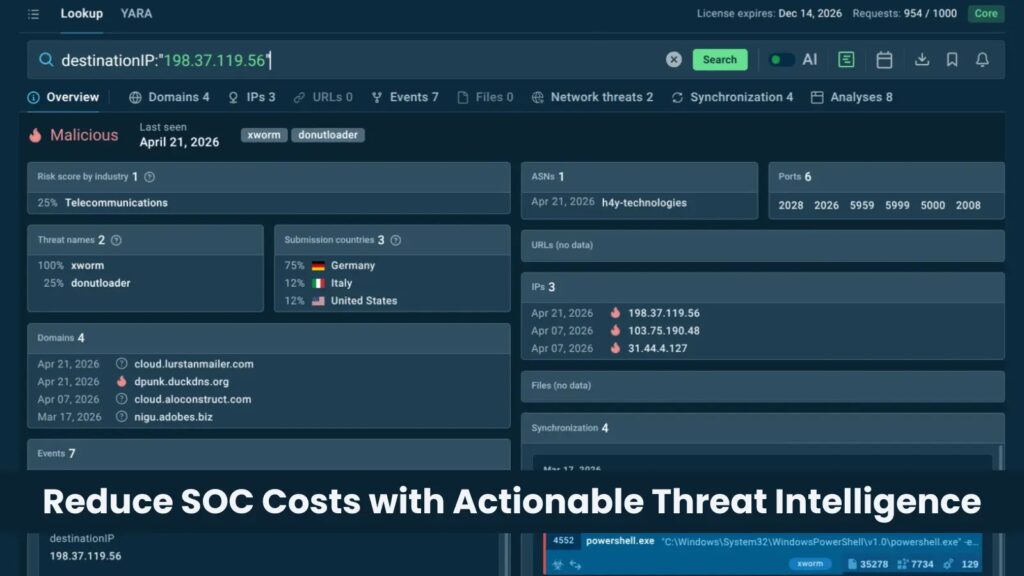

La diferencia se vuelve evidente en la eficacia con la que reducen los esfuerzos de investigación y los costos generales de SOC. Para mejorar la clasificación, comience en la fuente. La clasificación ineficiente a menudo no es un problema operativo. Más comúnmente, el desafío surge de la calidad de los datos en los que confían los analistas. Cuando la inteligencia carece de contexto, claridad y validación, los analistas se ven obligados a priorizar la velocidad sobre la precisión. Por un lado, cada falsa alarma consume un tiempo valioso. Por otro lado, las señales perdidas aumentan la exposición al riesgo. Con los equipos de SOC atrapados entre los dos fuegos, se cuelan amenazas reales. El problema central en este escenario no está relacionado con el proceso. Son datos de amenazas de baja calidad los que permiten que lleguen alertas falsas a los sistemas de detección de inundaciones. Por eso, la clasificación de alertas simplificada comienza con la reducción del ruido en la fuente. Cuando la inteligencia sobre amenazas se deriva del comportamiento de ataques del mundo real y se valida antes de ingresar a los procesos de detección, la dinámica cambia. Las alertas se convierten en señales más claras; enriquecido con un contexto que respalde todas las decisiones posteriores. Una clasificación de alertas sólida depende de inteligencia rica en contexto que no requiere verificación manual externa. Cuando las alertas están estructuradas y validadas previamente, el foco pasa de filtrar el ruido a priorizar el riesgo. Impacto operativo de los feeds de inteligencia de amenazas de alta calidad Cómo los feeds de TI de ANY.RUN permiten la detección temprana Los feeds de inteligencia de amenazas de alta calidad de ANY.RUN optimizan los costos de SOC al ofrecer: 99 % de indicadores únicos, estructurados para un acceso rápido Tasa de falsos positivos cercana a cero que reduce la fatiga de alerta Contexto de comportamiento integrado para investigaciones más rápidas Integración fluida en SIEM, SOAR, Flujos de trabajo de EDR Eso es lo que impulsa un sólido flujo de trabajo de clasificación. La reducción del ruido y las alertas redundantes reducen la carga de trabajo de los analistas y conducen a resultados más consistentes, incidentes priorizados y un refinamiento automatizado del manual. Esto es posible gracias a información sobre amenazas de alta calidad derivada de investigaciones realizadas por 15 000 equipos SOC y 600 000 profesionales de seguridad en industrias y regiones. Inteligencia sobre amenazas procesable y silenciosa = costo de investigación reducido. Integre TI de ANY.RUN Feeds de TI de ANY.RUN: Resultados operativos clave Para líderes de SOC Para CISO Alta calidad de detección constante Menor exposición al riesgo Tiempo de permanencia reducido Visibilidad de amenazas mejorada Fatiga de alerta minimizada Decisiones de seguridad confiables Contexto de amenaza relevante para el enriquecimiento de alertas Más allá del procesamiento inicial de alertas, las investigaciones a menudo se estancan durante enriquecimiento. Extensión de herramientas, indicadores aislados y falta de contexto: estos factores comunes dificultan que los analistas comprendan completamente las amenazas y procedan con confianza. En la práctica, esto da como resultado un esfuerzo manual excesivo dedicado a recopilar el contexto durante la investigación en múltiples fuentes externas.

La toma de decisiones se ralentiza, provocando escaladas que podrían evitarse. El acceso temprano a un contexto de amenazas confiable simplifica este proceso y reduce el costo general de la investigación de incidentes. Se necesitan segundos para pasar de un IoC único al contexto de amenaza completo: TI Lookup mediante ANY.RUN permite el enriquecimiento instantáneo del indicador Impacto operativo de TI Lookup Reducción de la necesidad de enriquecimiento manual Visibilidad instantánea del contexto y las conexiones de la amenaza Reducción del tiempo de investigación por incidente Información sobre el comportamiento agregada a partir de investigaciones de 15.000 equipos de SOC Búsqueda de TI de ANY.RUN: resultados operativos clave para líderes de SOC Para CISO Esfuerzo manual reducido Menor tiempo de permanencia Menos escalaciones entre niveles Detección más temprana = menor costo de incidente Investigaciones rápidas y consistentes Priorización y respuesta más rápidas Capa de inteligencia de amenazas procesable Juntos, Las soluciones de inteligencia de amenazas de ANY.RUN reducen el tiempo de clasificación, lo que hace que todo el proceso de investigación del SOC sea más operativo y escalable. Menos escaladas, menos trabajo manual y decisiones más seguras son los resultados de incorporar un contexto de amenaza basado en una actividad de ataque real y relevante.

| Fuente: | Cybersecuritynews |

| Título original: | Bajo nivel de ruido, alta confianza: optimización de los costos de SOC con mejor inteligencia sobre amenazas |

| Publicado: | 05/05/2026 17:07 |

| Enlace: | https://cybersecuritynews.com/low-noise-high-confidence-optimizing-soc-costs-with-better-threat-intelligence |

| Consultado: | 06/05/2026 |